Zusammenarbeit über Grenzen hinweg mit

einfach zu bedienender Software.

Ihre Daten, Ihre Regeln

Behalten Sie die Kontrolle über Ihre Daten

mit Kopanos selfhosted Collaboration Suite.

Zusammenarbeiten

Kopano unterstützt Sie dabei, intelligenter mit Kollegen innerhalb und außerhalb Ihres Unternehmens zusammenzuarbeiten. E-Mail, Kontakte, erweiterte Terminplanung, File Sharing, Webmeetings und vieles mehr in nur einer einzigen Benutzeroberfläche.

Web-Meetings nutzen die hochwertigen Audio-, Video-, Chat- und Präsentations-Tools. Sie schaffen eine direkte Kommunikation, ganz gleich, ob Ihre Mitarbeiter selbst Kopano nutzen oder nicht.

Messaging

Video Meetings

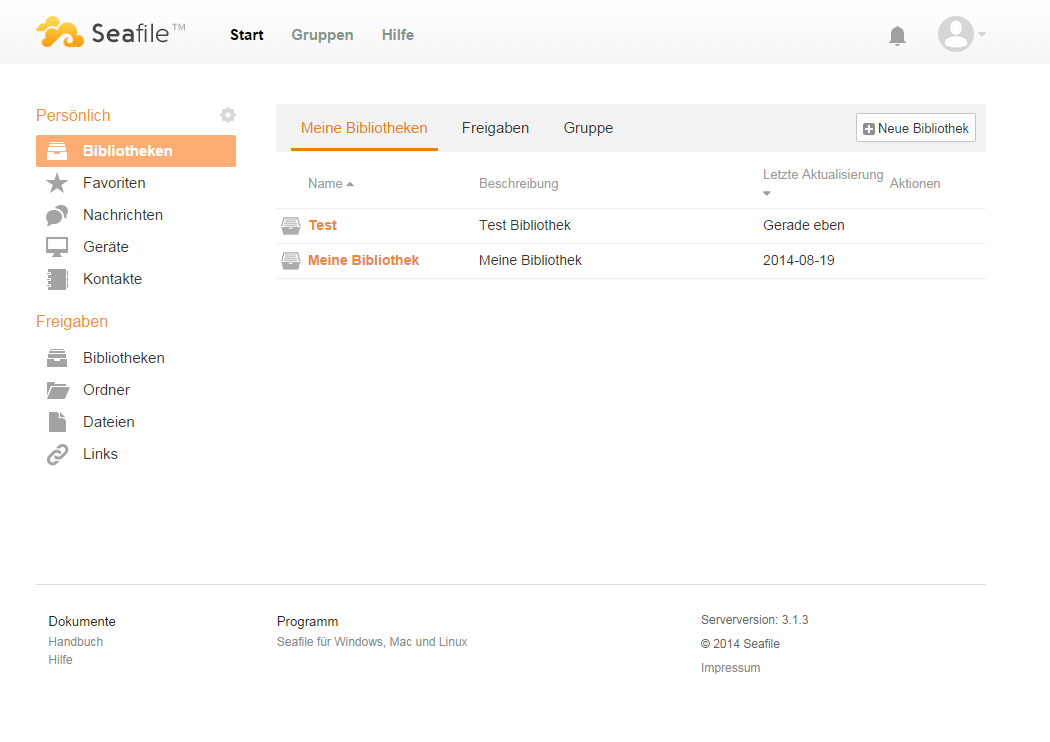

File Sharing

Email

Calendaring

Behalten Sie die Kontrolle!

Kopano ist Open-Source. Das bedeutet Klarheit was Sie erhalten, einfache Integration und ein transparentes Geschäftsmodell.

Kopano bietet Ihnen Kontrolle über Ihre Daten. Speichern Sie sie entweder lokal oder in der Cloud. Verwenden Sie das S/MIME-Add-on, um die Identität des Absenders sicherzustellen und die Vertraulichkeit Ihrer E-Mails zu gewährleisten.

Steigern Sie Ihre Produktivität

Jeder, der zuvor eine Office-Suite verwendet hat, ist sofort mit Kopano vertraut. Alle Produktivitäts-Tools entsprechen höchsten Standards in Bezug auf Funktionalität und Benutzerfreundlichkeit, mit der integrierten Benutzeroberfläche arbeiten Sie perfekt zusammen.

Kopano ist auch auf mobilen Endgeräten einsatzfähig. Dank der Push-Synchronisation sind Sie immer auf dem Laufenden, ganz gleich ob im Büro oder unterwegs.

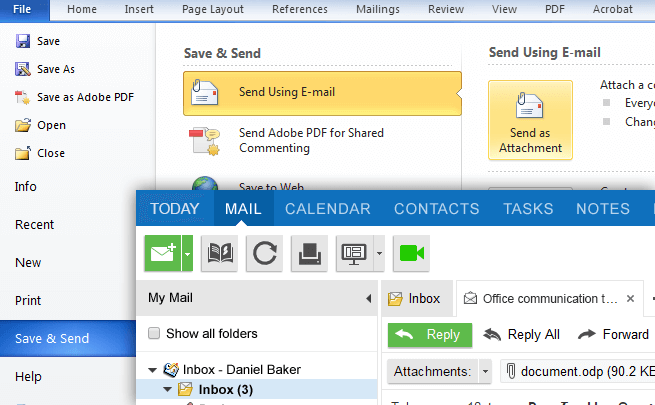

Desktop-integration für WebApp

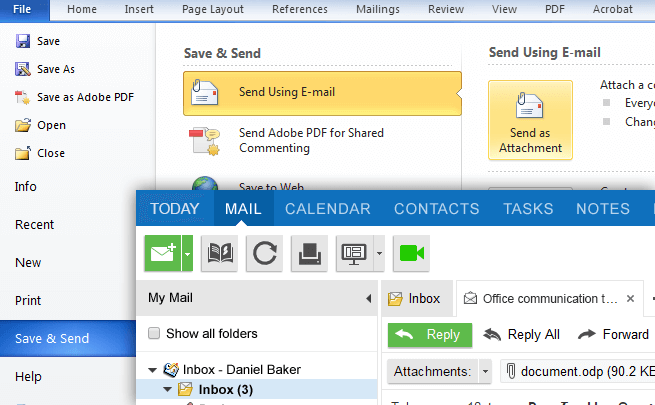

DeskApp lässt sich in Ihr Desktop-Betriebssystem integrieren. Es lässt sich als Ihr standardmäßiger E-Mail-Client konfigurieren, so dass jede andere Anwendung DeskApp nutzen kann, um E-Mails auch mit Anhängen zu senden.

DeskApp lässt sich auch gut in den Dateimanager auf Ihrem Desktop (wie etwa Explorer oder Nautilus) integrieren und ermöglicht Ihnen so, eine Datei von jedem Speicherort aus – lokal oder im Netzwerk – an eine E-Mail anzuhängen. Klicken Sie einfach mit der rechten Maustaste auf die Datei, die Sie senden möchten. Daraufhin erstellt DeskApp automatisch eine E-Mail mit der gewünschten Datei als Anhang!

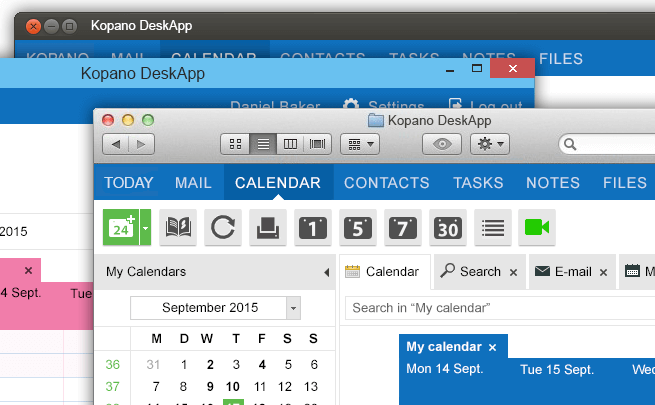

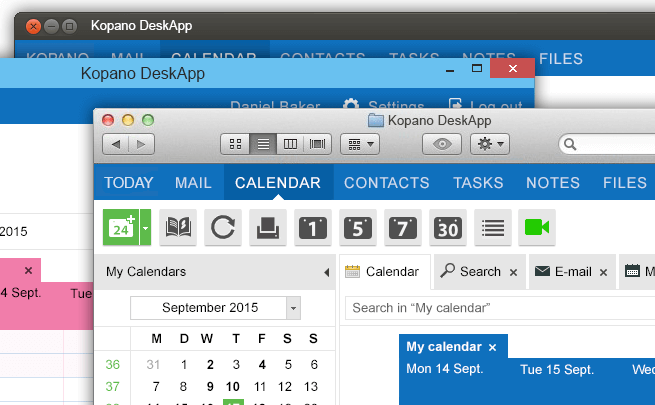

Verfügbar auf allen Plattformen

Wir haben DeskApp-Installationspakete für alle gängigen Betriebssysteme entwickelt: Windows, Mac sowie Linux-Distributionen. Alle sowohl als 32- wie auch 64-Bit-Versionen. Auf diese Weise können Sie eine auf Ihre bevorzugte Plattform individuell angepasste Version von DeskApp genießen.

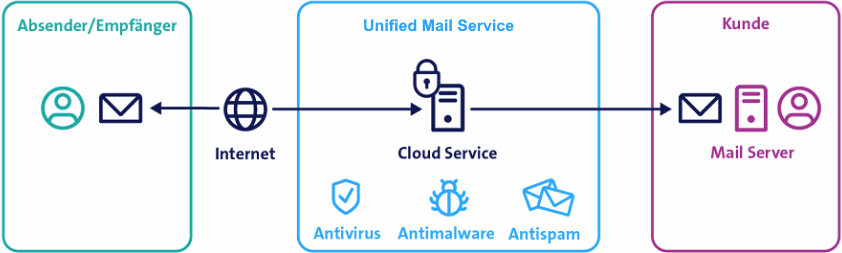

Wir betreiben Ihre Infrastruktur als IaaS – Infrastrukture-as-a-Service auf unseren Servern in Schweizer Rechenzentrum. Das Datacenter im Tier-IV-Standard mit höchsten Massstäbe bezüglich Leistung, Sicherheit, Verfügbarkeit und Energie-Effizienz, dem umfassenden Standard für Informationssicherheit.

Wir betreiben Ihre Infrastruktur als IaaS – Infrastrukture-as-a-Service auf unseren Servern in Schweizer Rechenzentrum. Das Datacenter im Tier-IV-Standard mit höchsten Massstäbe bezüglich Leistung, Sicherheit, Verfügbarkeit und Energie-Effizienz, dem umfassenden Standard für Informationssicherheit.